今回のメモは、AWS EC2で作業用のWindowsServerを立てて、

AWS画面ブラウザ上からリモート接続(Fleet Mannager Remote)できるようにするメモです。

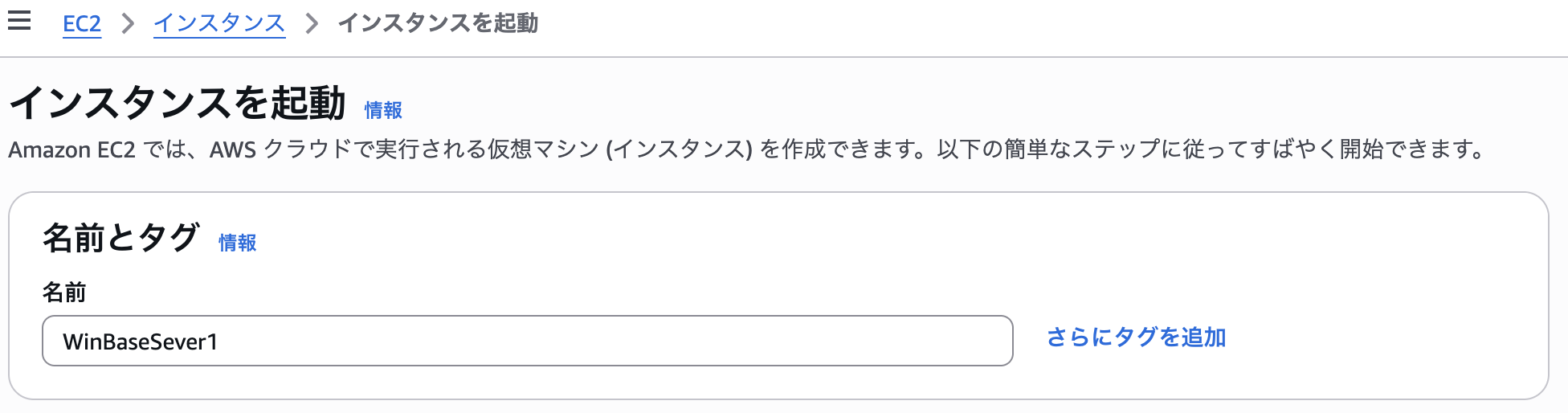

インスタンス作成

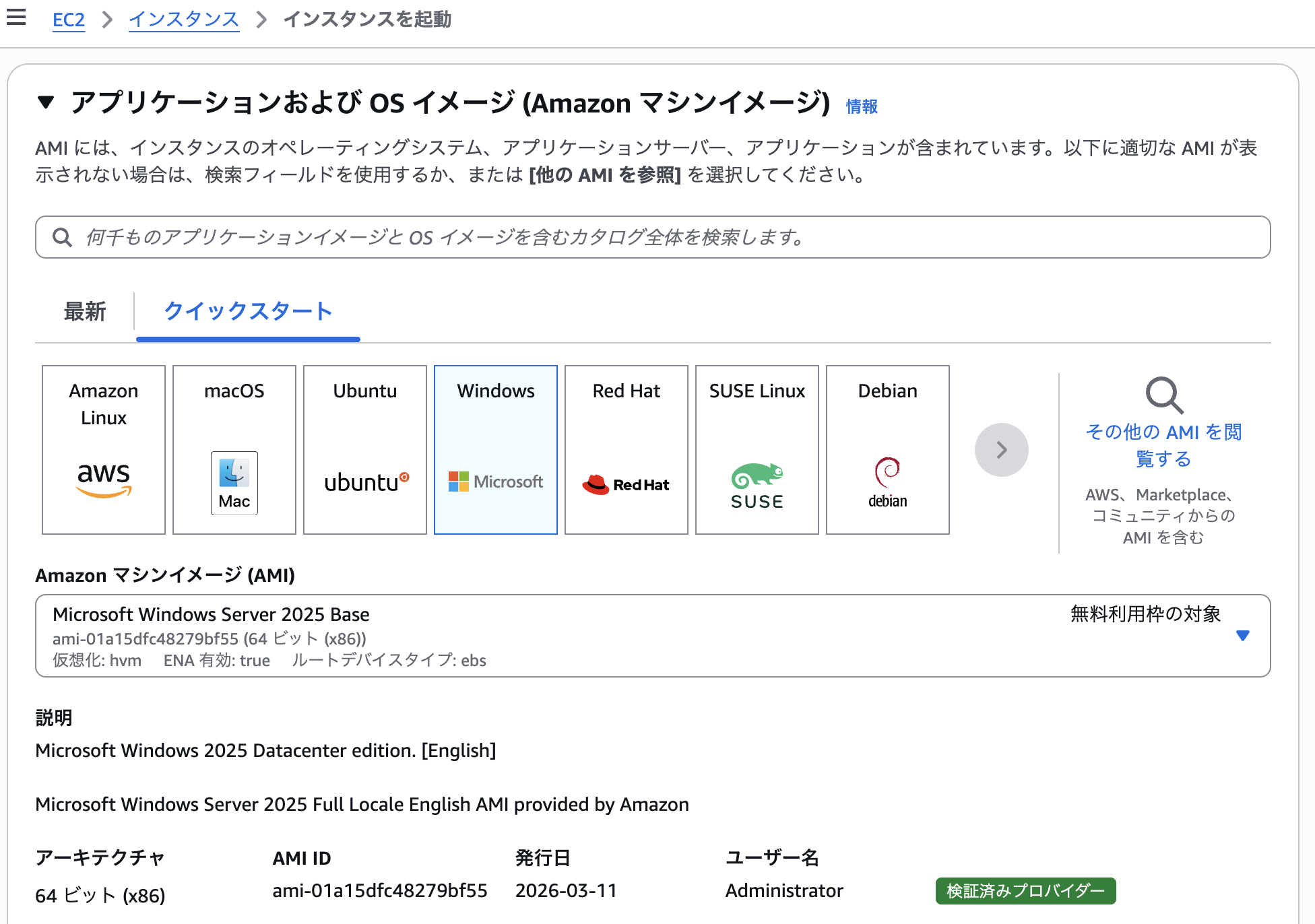

以下の内容で立ててみます。

- AMIイメージ:Microsoft Windows Server 2025 base (English)

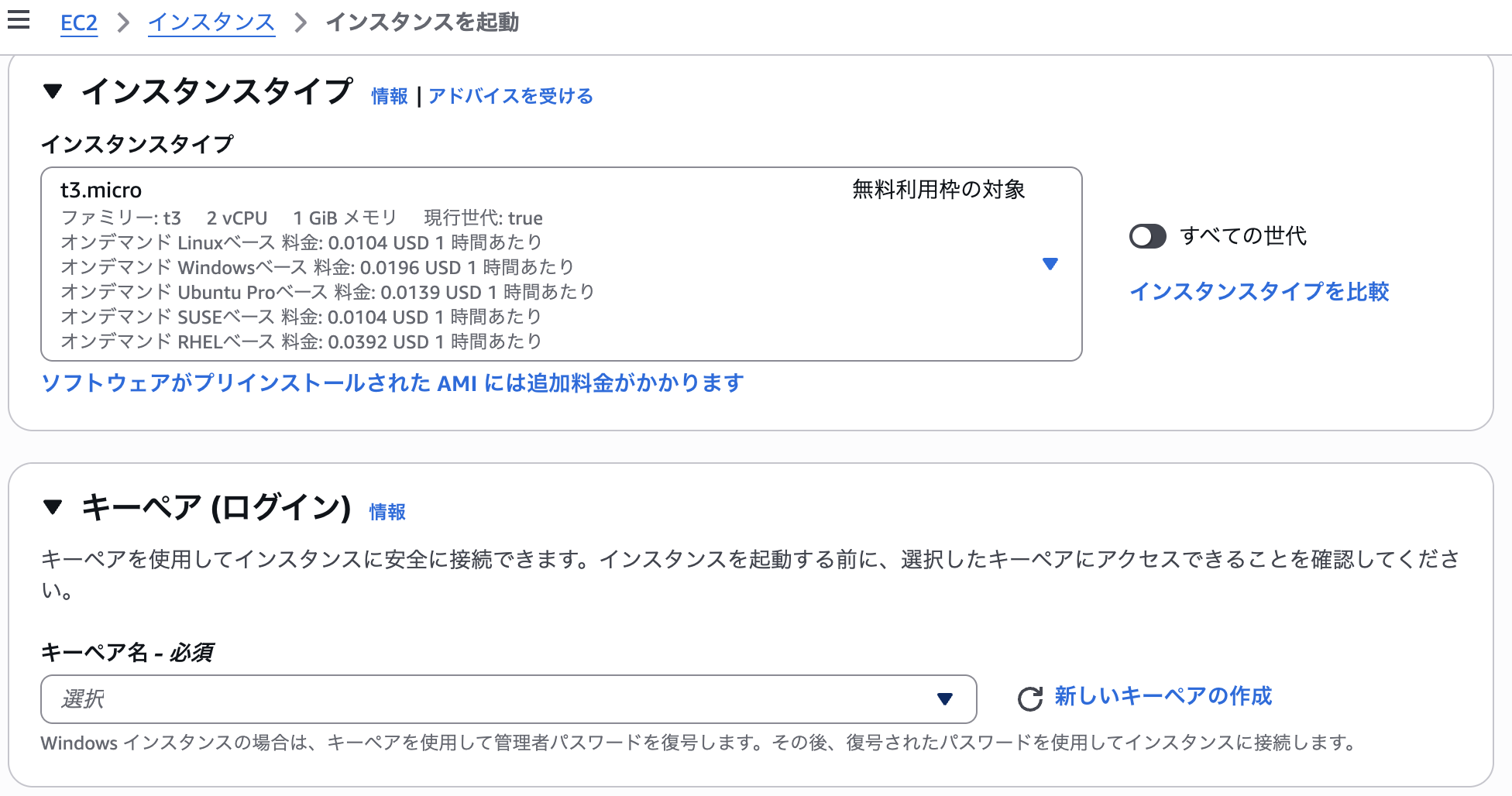

- インスタンスタイプ:今回はt3.micro

快適な動作環境を望むのであれば、スペックはt3.medium以上でないと厳しいと思いますが、

t3.microでも動かないことはありません。 - ネットワーク:必要最低限許可。用途に応じてロール・ポリシーでセキュリティ強化予定。

リモートアクセス用のキーペアは、必要に応じて作成 or 既存のものを利用します。

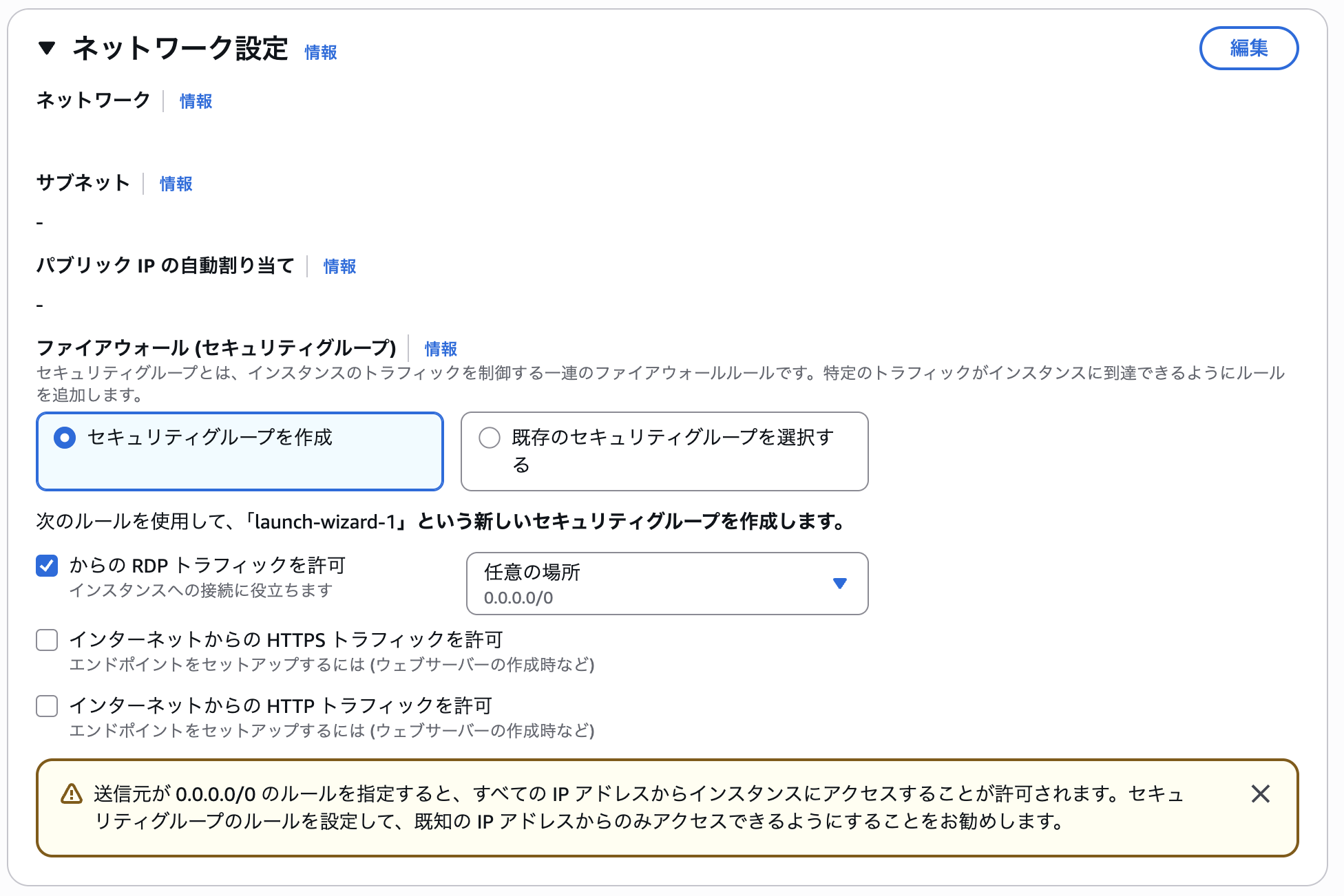

ネットワーク設定は、用途に応じて設定します。

踏み台サーバー用途でしたら関係するVPCを設定するなどします。

特定のネットワークにアクセスするなどしないのであれば、許可は最低限とします。

※今回の場合、RDPトラフィック許可のチェックは不要です。

(Fleet接続に3389ポート解放は不要。ただし、RDP接続を行いたい場合チェックを入れてください)

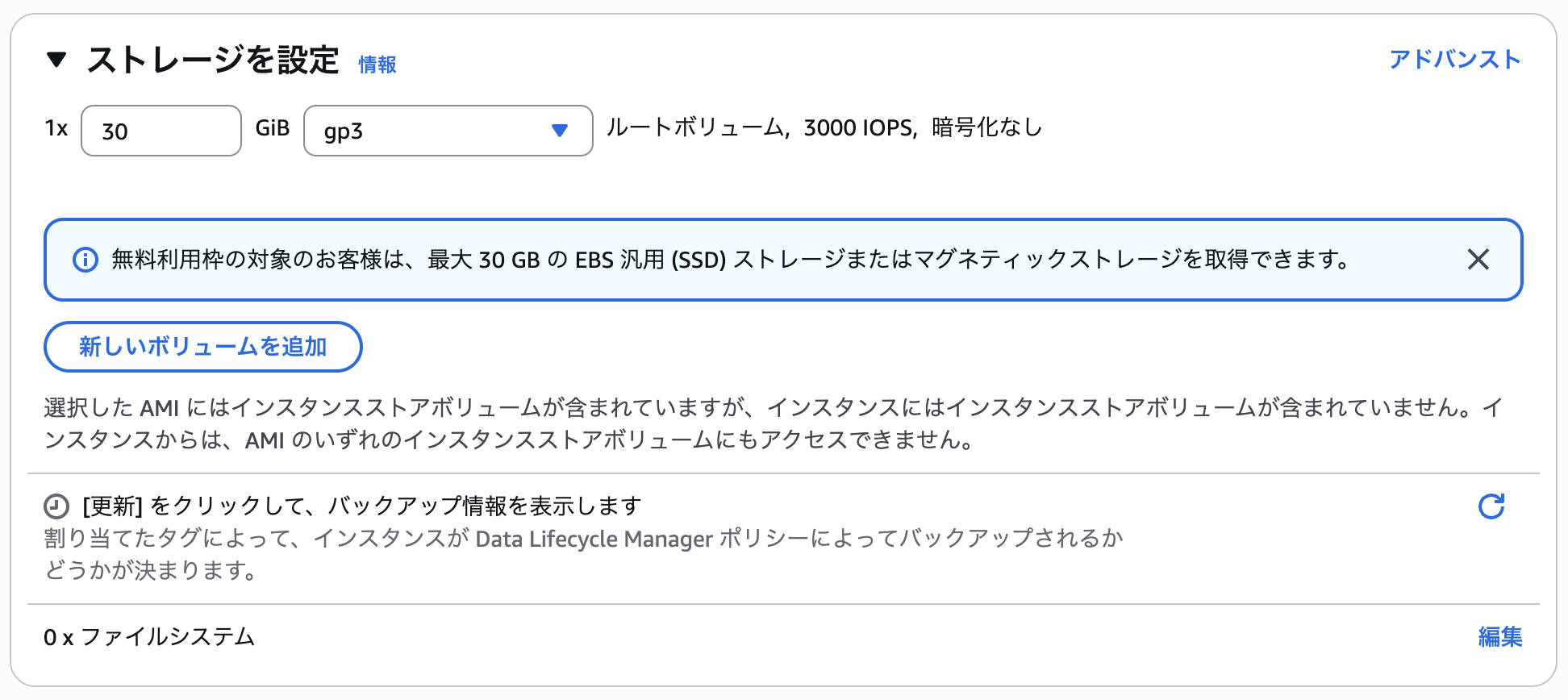

ストレージは、今回はデフォルト値で設定します。

諸々指定できたら起動します。

補足

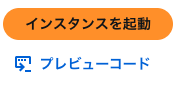

AWS CLIを利用されている場合、

コードプレビューのコードをコピーしておけば、コマンド実行で同じ内容を作成可能です。

IAMロール 変更

Fleet接続を許可するための権限設定を行います。

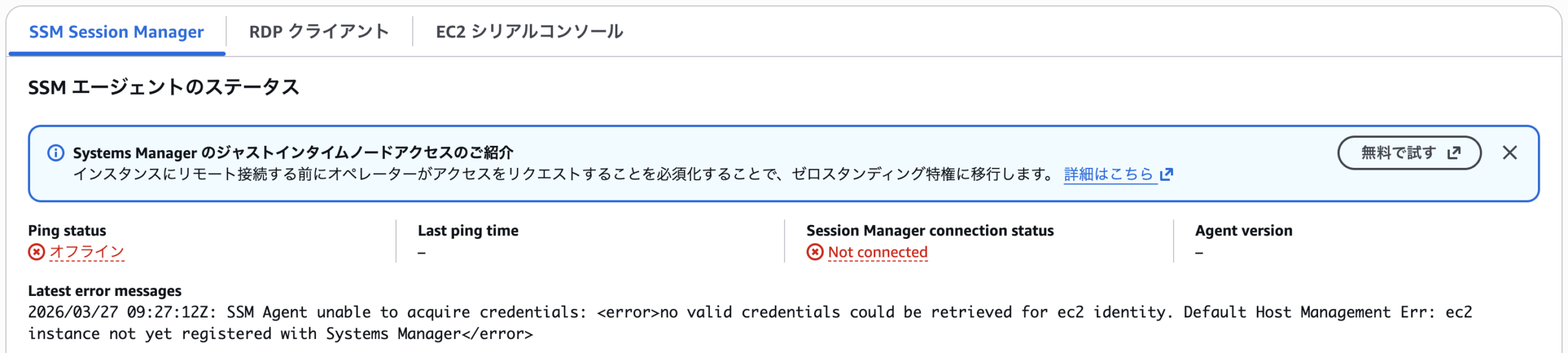

EC2インスタンスを作成したままだと、起動が完了しても以下のように、

SSMエージェントのステータスがオフラインになっていると思います。

2026/03/27 09:27:12Z: SSM Agent unable to acquire credentials: <error>no valid credentials could be retrieved for ec2 identity. Default Host Management Err: ec2 instance not yet registered with Systems Manager</error>

SSMエージェントが認証情報を取得できませんでしたと出ていますが、

権限を調整すれば解決します。

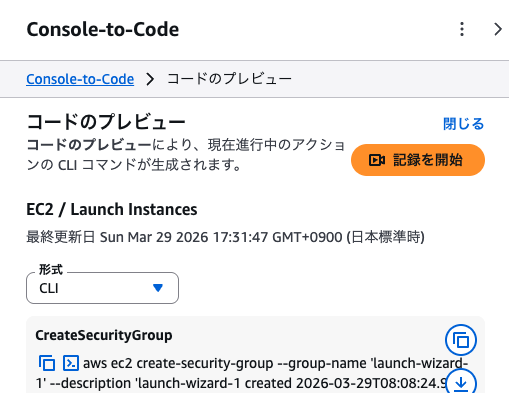

まず、EC2インスタンスを選択し、セキュリティ -> IAM ロールを変更を選択します。

EC2インスタンス作成したてだと、ロールが未設定になっていますので、

利用可能な既存のロールを指定するか、新規ロールを作成します。

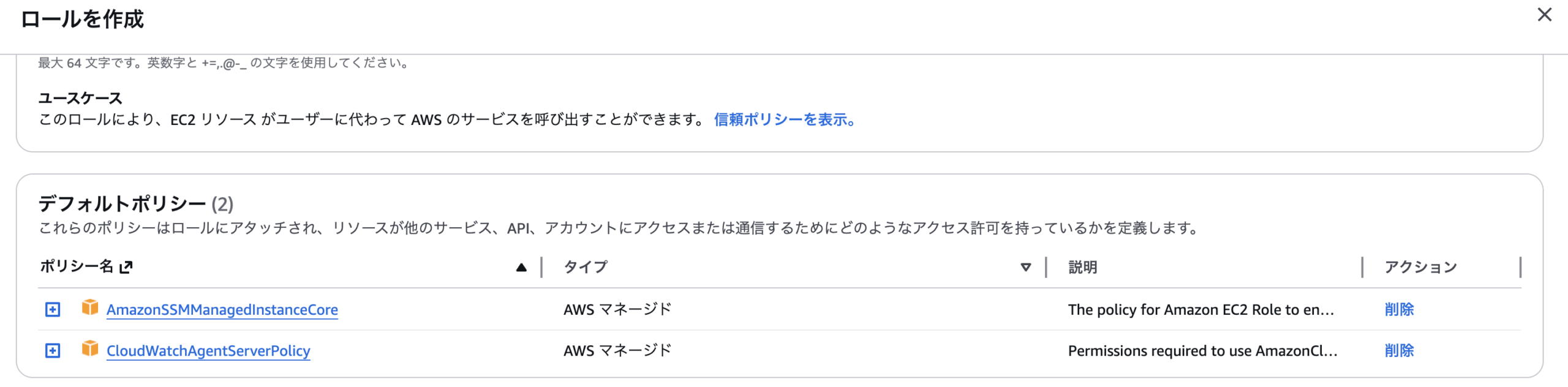

割り当てロールに、AmazonSSMManagedInstanceCoreを含めて許可します。

新規ロールを作成して設定すると、

AmazonSSMManagedInstanceCoreとCloudWatchAgentServerPolicyがデフォルト値となっていますので、

丁度良いかもしれません。

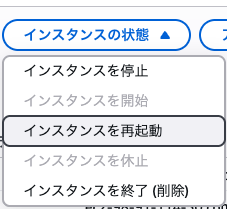

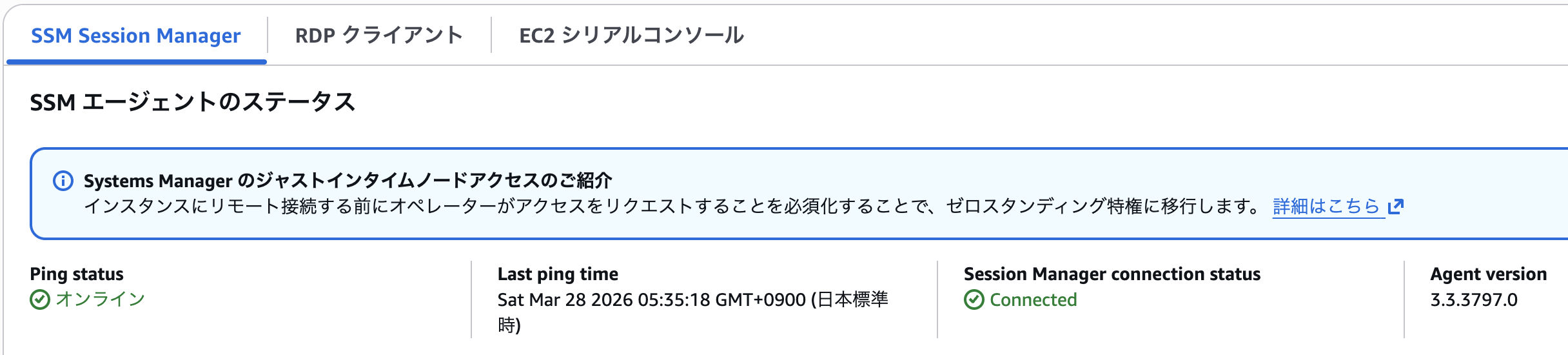

起動が終わり接続よりSSM Session Managerタブを確認するとオンラインにステータスが変更されます。

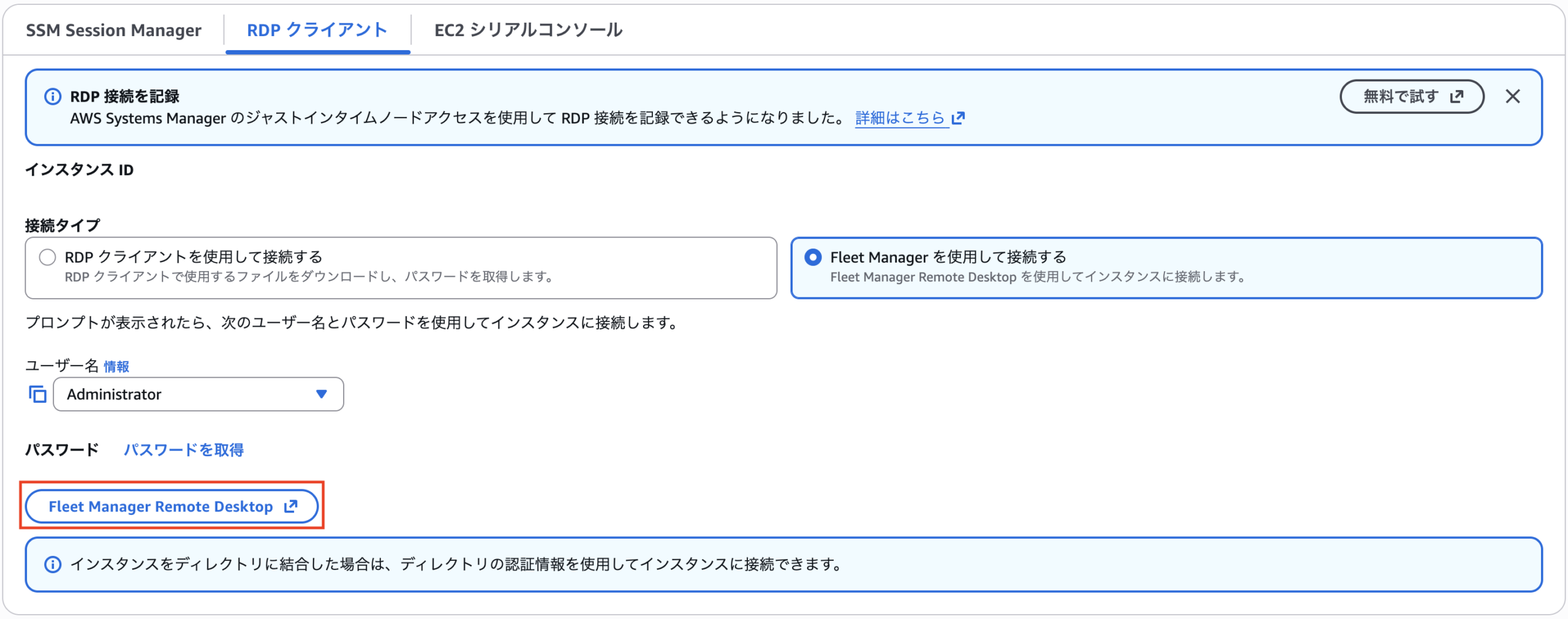

この状態で、RDPクライアントタブを確認して、

Fleet Manager Remote Desktop を使用して接続できる状態になっていれば、設定が完了しています。

Fleet Manager Remote Desktop接続

RDPクライアントタブのFleet Manager Remote Desktop より接続します。

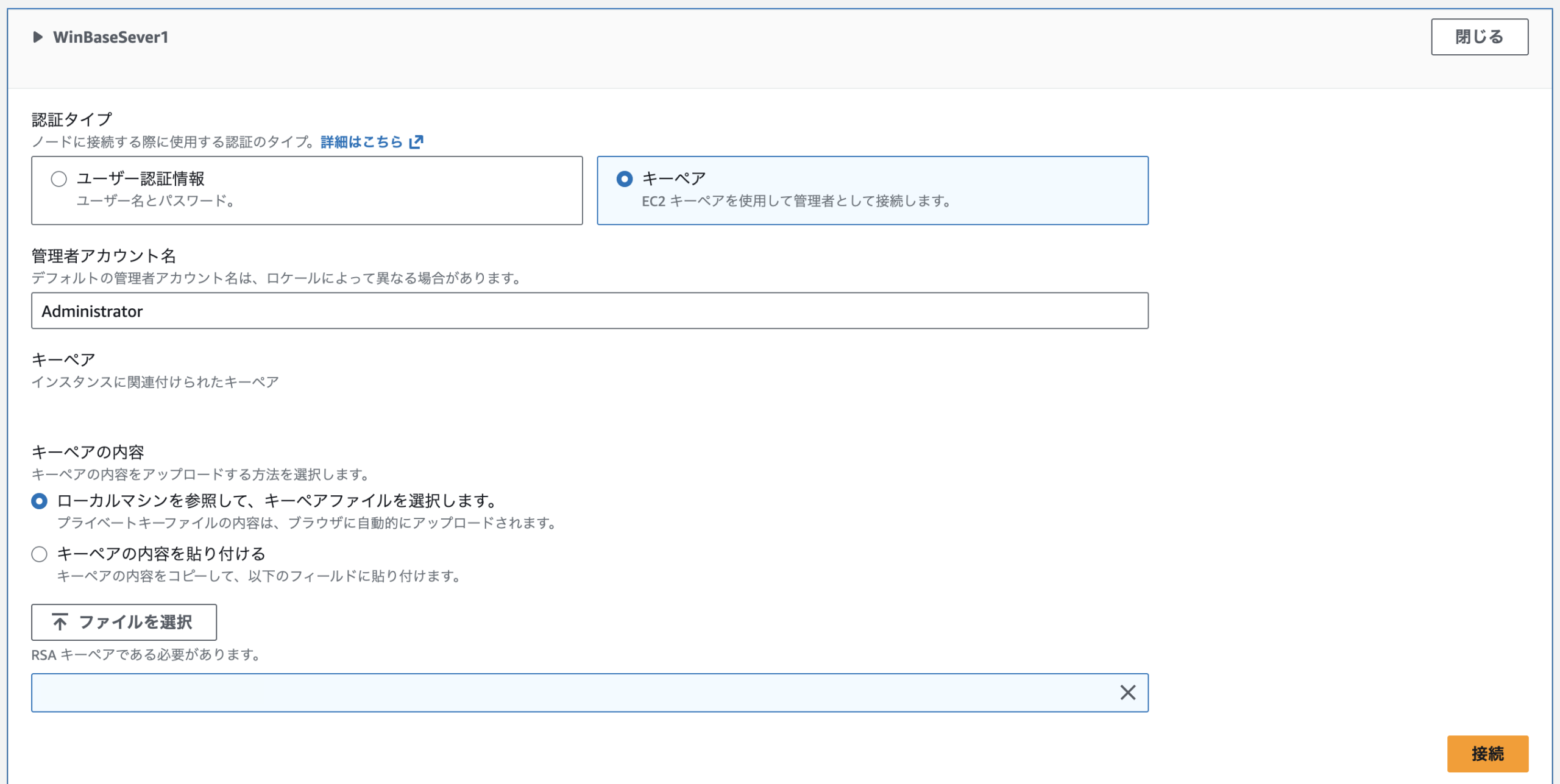

まず、認証タイプを選択します。

今回はEC2インスタンス作成時に指定した、キーペアを利用して認証します。

キーファイルを選択したら接続をクリックします。

完了するとビューに表示され、操作を行えます。

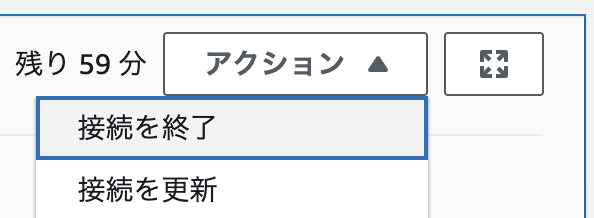

終了時にはアクションから行えます。

踏み台サーバーや、ちょっとした作業専用のGUI環境を立てたい場面が多々あると思います。

他のOSよりコストもかかりますが、比較的他のOSより設定が楽ですし、

ほぼ通常パソコン用OS (Windows11 Home、proなど)と同様に利用できます。